Zawartość

- eSIM vs iSIM

- Jakie są zalety iSIM?

- Przyszłość to łączność masowa

- Czy możesz zaufać „identyfikatorowi internetowemu”?

Większość nowoczesnych smartfonów nadal obsługuje klasyczną kartę SIM (przynajmniej wariant nano), ale stopniowo rosnąca liczba telefonów i innych gadżetów konsumenckich zaczyna obsługiwać eSIM. Być może nie będziemy zbyt daleko od kolejnej zmiany technologii SIM, ponieważ urządzenia mogą wkrótce zacząć korzystać z iSIM.

Na początku tego roku Arm zaprezentował swoją wizję iSIM - zintegrowanej karty SIM, która pasuje do systemu urządzenia na chipie. W przyszłości, wraz z modemem CPU, GPU, LTE lub 5G, twój następny telefon SoC może również zawierać wbudowaną kartę SIM.

Chociaż może nie wydawać się duża różnica w porównaniu z eSIM, iSIM może drastycznie zmienić sposób, w jaki korzystamy z szerokiej gamy podłączonych urządzeń.

eSIM vs iSIM

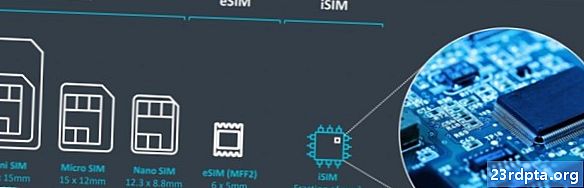

eSIM i iSIM są pod wieloma względami raczej podobne. Obie zastępują zbywalne karty nano SIM chipem sprzętowym, który jest trwale zamocowany w telefonie, tablecie lub innym gadżecie użytkownika. Jeśli weźmiesz pod uwagę, że karty nano SIM mają rozmiar około 12,3 x 8,8 mm, a także sprzęt niezbędny do ich przechowywania, pomysły te oszczędzają dużo miejsca.

Nie martw się, eSIM i iSIM są nadal konfigurowalne, co pozwala klientom wybierać operatorów, plany danych i dowolnie zmieniać ich numery.

Te dwie technologie SIM można przeprogramować w razie potrzeby w celu zmiany operatorów i modyfikacji ograniczeń lub uprawnień w taryfie. Wymagało to również opracowania standardów zdalnej obsługi administracyjnej. W tym przypadku informacje o karcie SIM są aktualizowane przez sieć komórkową, a nie przez fizyczną zmianę karty.

Co więcej, eSIM i iSIM mogą być używane do rejestracji jednego urządzenia na wielu operatorach, co upraszcza roaming międzynarodowy. Przenoszenie między operatorami nie wymaga wymiany karty SIM, a w przyszłości powinna istnieć możliwość zarządzania danymi uwierzytelniającymi i uzyskiwania dostępu do wielu urządzeń za pomocą eSIM lub iSIM za pomocą tylko jednej taryfy. Dotyczy to zarówno świata biznesu, jak i konsumentów.

Kluczowa różnica między eSIM a iSIM polega na ich implementacji. Podczas gdy eSIM jest dedykowanym układem dołączonym do procesora gadżetu, iSIM jest osadzony w głównym SoC obok procesora. To może być tylko subtelna różnica, ale jest ważna dla wielu rosnących przypadków użycia, które wymagają wysokiego poziomu bezpieczeństwa.

Jakie są zalety iSIM?

Zgodny ze specyfikacjami wbudowanej karty SIM GSMA, iSIM jest przede wszystkim przeznaczony do urządzeń z Internetem przedmiotów (IoT). Głównym tego powodem są zalety bezpieczeństwa wynikające z integracji karty SIM z SoC. Zapobiega manipulowaniu sprzętem przy użyciu zewnętrznego nano lub eSIM, a urządzenia Arm zapewniają również ochronę przed manipulacją SoC dzięki najnowszej certyfikowanej przez PSA inicjatywie firmy. Praktycznie niemożliwe jest włamanie się do SoC i zepsucie się oprogramowaniem lub sprzętem sieciowym.

Co więcej, połączenie możliwości Arm's Kigen OS, TrustZone i CryptoIsland oznacza, że bezpieczne dane, kryptografia i inne przetwarzanie mogą być obsługiwane lokalnie. Zmniejsza to lub eliminuje ryzyko związane z wysyłaniem poufnych danych do innych części sprzętu, którymi można manipulować. Bezpieczne dane są przechowywane w bezpiecznym oprogramowaniu na bezpiecznym sprzęcie. W przypadku IoT umożliwia to integrację MCU, modemu komórkowego i tożsamości karty SIM ze wszystkimi wymaganymi elementami kryptograficznymi w jednym mniejszym, tańszym i bezpieczniejszym układzie.

iSIM został zaprojektowany dla bezpieczniejszych urządzeń IoT, ale korzyści mogą dotyczyć także telefonów

Ścisła, bezpieczniejsza relacja między bezpieczeństwem a kartą SIM może ostatecznie mieć konsekwencje poza Internetem Rzeczy, na przykład w przypadku smartfonów. Coraz więcej, coraz bardziej wrażliwych danych, od biometrycznych odcisków palców po dane kart kredytowych, jest przechowywanych na dzisiejszych smartfonach. Bezpieczne powiązanie ich z naszą tożsamością SIM online może otworzyć zupełnie nowy zakres zastosowań.

Przyszłość to łączność masowa

Jeśli prognozy dotyczące wielkich połączonych inteligentnych miast, inteligentnych fabryk i rosnącej liczby bezprzewodowych urządzeń konsumenckich mają być prawdziwe, będziemy potrzebować sposobu zarządzania wszystkimi tymi produktami. Arm's Kigen OS to usługa oparta na chmurze, która może zarządzać udostępnianiem nowych profili dla urządzeń w terenie. W niezbyt odległej przyszłości konsumenci mogliby również korzystać z systemu chmurowego do zarządzania różnymi urządzeniami w ramach umowy dotyczącej bezprzewodowego iSIM.

Konsumenci już płacą za wiele planów danych, które obejmują podłączone kamery bezpieczeństwa i inne urządzenia IoT. Z pewnością zostaną one ostatecznie przeniesione na jedno konto użytkownika. Ponadto możliwe stają się plany gospodarstwa domowego lub rodziny, w których użytkownicy mogą kontrolować i cofać dostęp do szerokiej gamy urządzeń w tym planie. Innymi słowy, twoja główna tożsamość iSIM może kontrolować mnóstwo innych urządzeń, które są w jednym połączonym planie.

Jeśli z przyjemnością korzystasz ze swojej tożsamości w bankowości mobilnej, dlaczego nie połączyć danych biometrycznych z identyfikatorem SIM, aby zarządzać kontami i aplikacjami na innych urządzeniach?

Ale po co się tu zatrzymywać? Wielu z was prawdopodobnie korzysta już z biometrycznych danych tożsamości do płatności mobilnych. Przeniesienie karty SIM do obrazu oznacza, że klucze dostępu do sieci i uprawnienia do danych, źródło zaufania i więcej mogą być wprowadzone do obrazu. Jeśli z przyjemnością używasz swojej tożsamości do bankowości, dlaczego nie wykorzystać tych informacji do połączenia z umową SIM w celu zarządzania wieloma kontami i aplikacjami na wszystkich urządzeniach pod Twoim nazwiskiem?

Oczywiście, aby tak się stało, będziesz potrzebować zwiększonego bezpieczeństwa na wszystkich swoich urządzeniach. Google pomaga kierować tym w Androidzie, który teraz obsługuje bezpieczne zewnętrzne moduły bezpieczeństwa sprzętu za pośrednictwem Strongbox. Wymaga to bezpiecznego modułu z własnymi algorytmami procesora i klucza kryptograficznego, a także obsługi integralności klucza w środowisku Trusted Execution Environment (TEE) głównego systemu.

Strongbox w Androidzie, bezpieczna enklawa w systemie operacyjnym i inne enklawy, na przykład w NFC, są częścią tego obrazu. Nie są one obecnie standaryzowane i prawdopodobnie nie zostaną scalone w przyszłości. Nie musi to jednak stanowić problemu, ponieważ oddzielenie kluczy może pomóc w zapewnieniu bezpieczeństwa. W przyszłości możemy zobaczyć super bezpieczną enklawę, w której można uruchomić wiele bezpiecznych aplikacji i systemu. Ale to prawdopodobnie za pięć lub więcej lat.

Czy możesz zaufać „identyfikatorowi internetowemu”?

Szybko przybywa ulepszonych zabezpieczeń urządzeń i danych, a ich integracja z eSIM lub iSIM może naprawdę prowadzić do interesujących przypadków użycia. Ostatecznie wymagany jest system wystarczająco bezpieczny, aby konsumenci mogli ufać formie „Internet ID”. Nie jest to nowa koncepcja, wcześniej ID Internet był sugerowany w celu zapewnienia lepszej rozliczalności transakcji online, a nawet kont w mediach społecznościowych.

Inne, bardziej dziwaczne przypadki użycia mogą obejmować integrację z rzeczywistymi formami tożsamości w świecie rzeczywistym. Jeśli zapłaciłeś telefonem za członkostwo, takie jak siłownia, możesz to powiązać z tożsamością karty SIM i użyć NFC lub innego skanera do przejścia przez bramkę obrotową. To samo może dotyczyć biletów komunikacji miejskiej. Bezpieczne urządzenia mogą być nawet wykorzystywane do tworzenia dokumentacji, takiej jak cyfrowe prawa jazdy i dowody osobiste z funkcjami mobilnego paszportu, co pozwala przekraczać granice za pomocą telefonu zamiast dokumentu papierowego. Chociaż takie pomysły mogą nie być wygodne dla wszystkich.

Niezależnie od formy, jaką ostatecznie przybierze identyfikator internetowy, szybko zmierzamy w przyszłość, w której nasze urządzenia będą jeszcze bardziej związane z naszą tożsamością.